무슨 일이 벌어진 거예요?

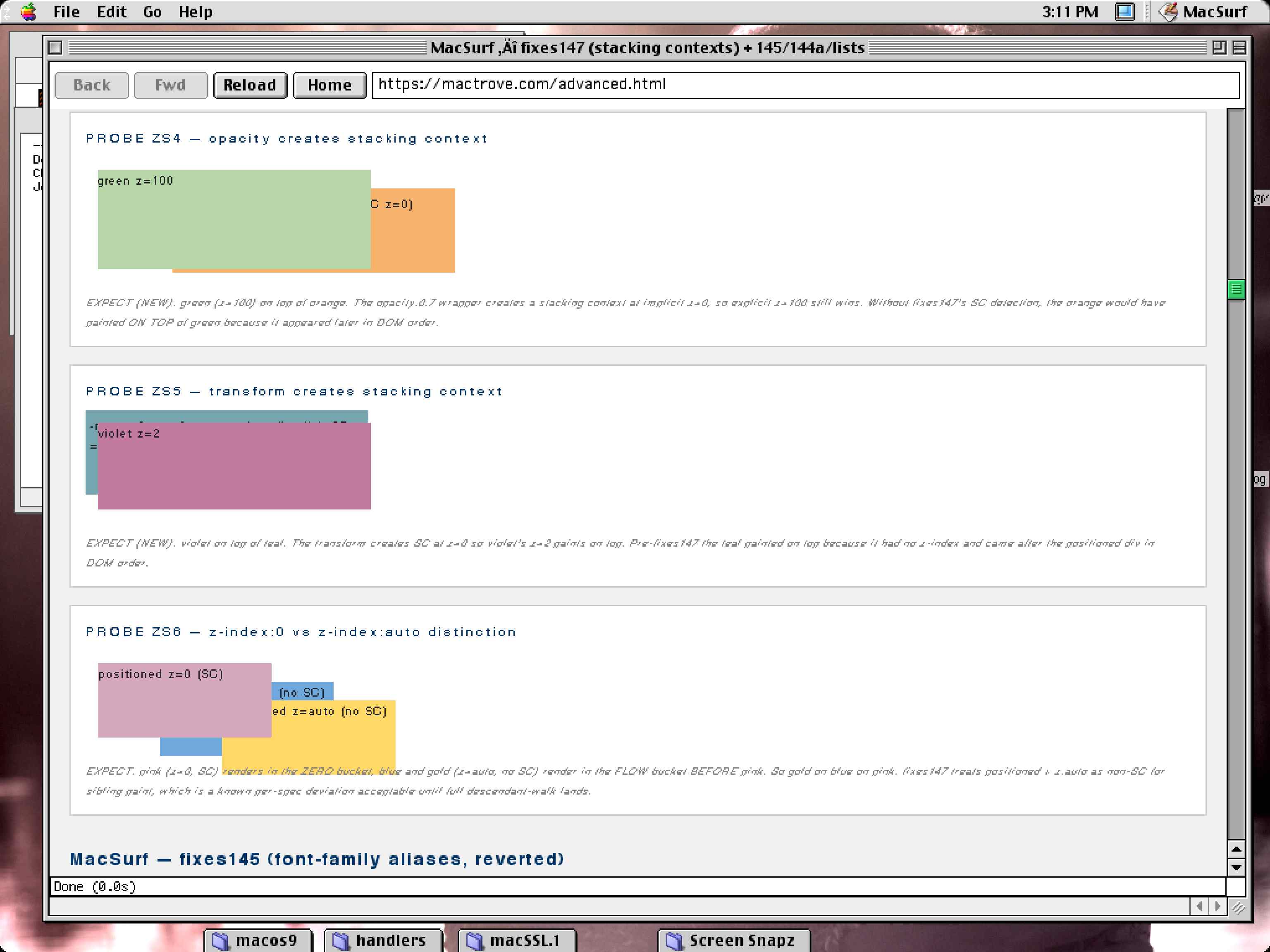

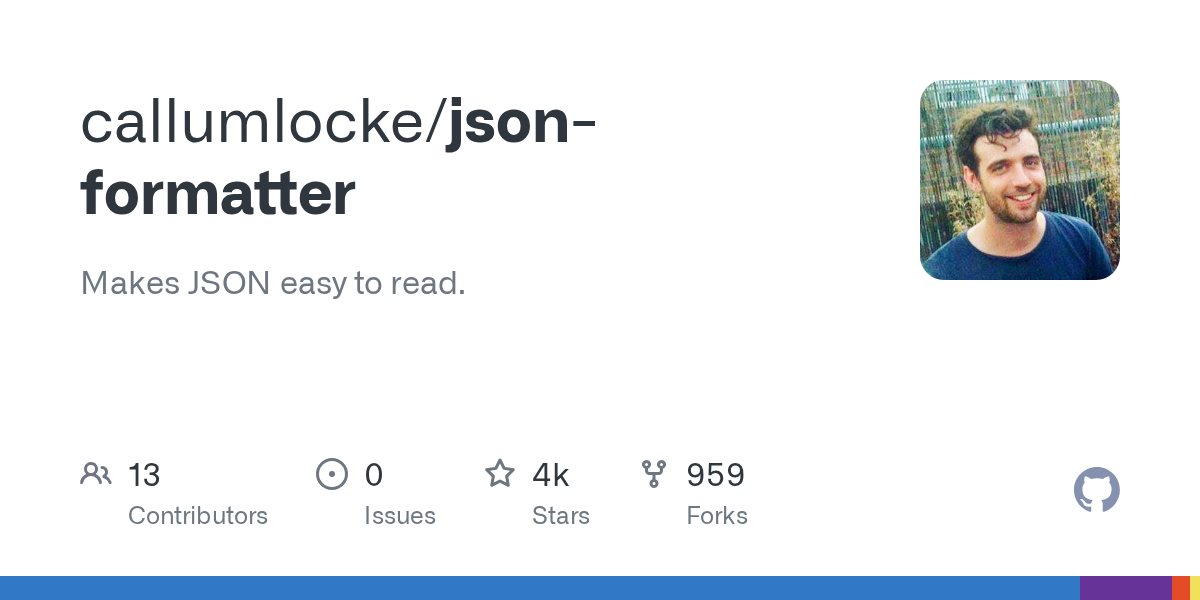

개발자라면 한 번쯤 써봤을 법한 크롬 확장 프로그램이 있어요. 바로 JSON Formatter인데요. 브라우저에서 JSON 데이터를 예쁘게 포맷팅해주는 아주 간단하고 유용한 도구였거든요. API 응답을 확인하거나 JSON 파일을 열 때 알록달록 구문 강조까지 해주니까, 프론트엔드·백엔드 가리지 않고 많은 분들이 설치해서 쓰고 있었죠.

그런데 이 확장 프로그램의 원래 개발자인 Callum Locke가 GitHub 저장소를 통해 충격적인 사실을 알렸어요. 자신이 더 이상 이 확장 프로그램을 관리하지 않으며, 현재 크롬 웹 스토어에 올라가 있는 버전은 제3자에게 넘어갔고, 그 과정에서 애드웨어(adware)가 주입되고 있다는 거예요. 애드웨어란 사용자 동의 없이 광고를 표시하거나, 웹 페이지에 광고 코드를 삽입하거나, 사용자의 브라우징 데이터를 수집하는 악성 소프트웨어를 말해요.

어떻게 이런 일이 가능한 건가요?

크롬 확장 프로그램 생태계에는 오래전부터 알려진 문제가 하나 있어요. 바로 확장 프로그램의 소유권 이전이에요. 이게 뭐냐면, 인기 있는 확장 프로그램을 만든 개인 개발자가 유지보수에 지쳐서 프로젝트를 포기하려고 할 때, 누군가 접근해서 "제가 이어서 관리할게요" 하면서 소유권을 넘겨받는 거예요. 때로는 돈을 주고 사기도 하고요.

문제는 소유권을 넘겨받은 쪽이 항상 선의를 가진 건 아니라는 점이에요. 이미 수십만, 수백만 사용자가 설치한 확장 프로그램의 소유권을 얻으면, 조용히 업데이트를 푸시해서 악성 코드를 심을 수 있거든요. 크롬 확장 프로그램은 자동 업데이트가 기본이니까, 사용자 입장에서는 아무것도 모른 채 갑자기 자기 브라우저에 애드웨어가 돌아가게 되는 거죠.

JSON Formatter의 경우도 비슷한 패턴으로 보여요. 오픈소스로 공개되어 있던 프로젝트의 크롬 웹 스토어 리스팅이 다른 소유자에게 넘어갔고, 이후 코드가 클로즈드 소스로 바뀌면서 애드웨어가 포함된 것으로 추정되고 있어요. 원래 개발자가 GitHub에서 이 사실을 경고하고, 사용자들에게 즉시 해당 확장 프로그램을 삭제하라고 권고하고 있는 상황이에요.

이건 처음 있는 일이 아니에요

사실 이런 사례는 꽤 반복적으로 일어나고 있어요. 크롬 확장 프로그램뿐 아니라 npm 패키지, VS Code 확장, 심지어 GitHub Action까지 — 소프트웨어 공급망 공격(supply chain attack)은 최근 몇 년간 보안 업계의 가장 뜨거운 화두 중 하나예요.

대표적인 사례를 몇 가지 떠올려보면, 2024년에는 인기 npm 패키지 event-stream과 유사한 패턴으로 여러 패키지가 탈취되었고, 올해 초에도 GitHub Actions의 tj-actions/changed-files가 공격당해서 수많은 CI/CD 파이프라인이 영향을 받은 적이 있어요. 크롬 확장 프로그램 쪽에서도 The Great Suspender, Nano Adblocker 등 인기 확장이 소유권 이전 후 악성 코드가 삽입된 전력이 있고요.

공통점이 보이시나요? 한 명의 개인이 유지하던 인기 오픈소스 프로젝트가 소유권이 바뀌면서 악용되는 패턴이에요. 오픈소스 생태계의 구조적 취약점이라고 할 수 있죠.

크롬 확장 프로그램, 어떻게 관리해야 할까요?

그렇다면 개발자로서 우리가 할 수 있는 건 뭘까요? 몇 가지 실질적인 방법이 있어요.

첫째, 정기적으로 설치된 확장 프로그램을 점검하세요. chrome://extensions/에 들어가서 "이거 내가 언제 깔았지?" 싶은 것들, 더 이상 안 쓰는 것들은 과감히 삭제하는 게 좋아요. 확장 프로그램 하나하나가 여러분 브라우저의 모든 웹 페이지에 코드를 실행할 수 있는 권한을 가질 수 있다는 걸 기억하세요.

둘째, 권한을 꼼꼼히 확인하세요. JSON을 포맷팅해주는 확장 프로그램이 "모든 사이트의 데이터 읽기 및 변경" 권한을 요구한다면 의심해봐야 해요. 물론 기능상 필요한 경우도 있지만, 업데이트 후 갑자기 권한이 늘어났다면 위험 신호예요.

셋째, 대안을 고려하세요. JSON 포맷팅 같은 간단한 기능은 사실 확장 프로그램 없이도 할 수 있어요. 브라우저 개발자 도구(DevTools)의 네트워크 탭에서 JSON 응답을 이미 예쁘게 보여주고요, Firefox는 JSON을 네이티브로 포맷팅해주기도 해요. 꼭 확장 프로그램이 필요하다면, 대기업이 관리하거나 활발한 커뮤니티가 있는 프로젝트를 선택하는 게 상대적으로 안전해요.

한국 개발자에게 주는 시사점

우리가 매일 쓰는 개발 도구들 — 크롬 확장, npm 패키지, pip 패키지, VS Code 확장 — 이 모든 것이 결국 누군가가 만든 코드를 신뢰하고 실행하는 거예요. 특히 브라우저 확장 프로그램은 여러분이 로그인한 상태의 모든 웹사이트 데이터에 접근할 수 있기 때문에, 회사 내부 시스템이나 개인 금융 정보까지 노출될 수 있어요.

팀 차원에서는 개발 환경에 설치하는 확장 프로그램 목록을 관리하거나, 회사 보안 정책에 브라우저 확장 프로그램 가이드라인을 추가하는 것도 고려해볼 만해요. 보안 감사를 할 때 서버 쪽만 보는 게 아니라, 개발자 로컬 환경의 도구 체인도 점검 대상에 포함시키는 거죠.

마무리

핵심 한줄: 한 번 설치하고 잊어버린 크롬 확장 프로그램이 어느 날 갑자기 여러분의 브라우저를 감시하는 도구로 바뀔 수 있어요.

여러분은 크롬 확장 프로그램을 몇 개나 설치하고 계신가요? 마지막으로 확장 프로그램 목록을 정리한 게 언제인지, 한번 돌아보면 어떨까요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공