또 등장한 윈도우 권한 상승 도구

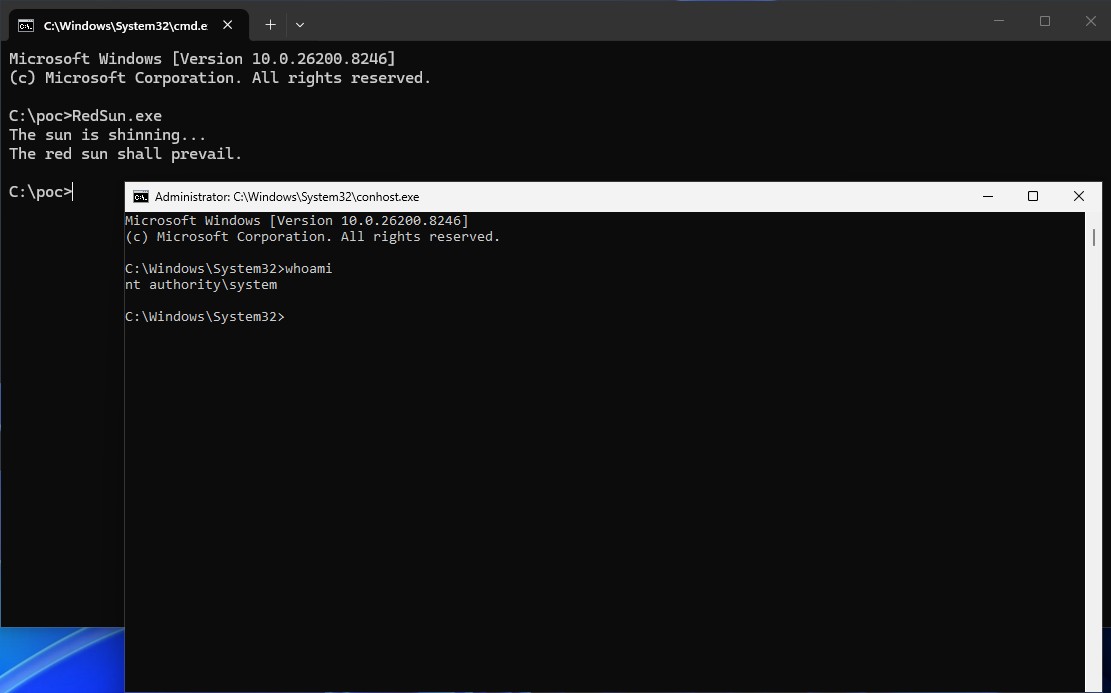

보안 연구자들 사이에서 "RedSun"이라는 이름의 도구가 공개됐어요. 깃허브의 Nightmare-Eclipse라는 조직이 올린 이 프로젝트는 윈도우 11, 윈도우 10, 윈도우 서버 환경에서 일반 사용자 권한을 SYSTEM 권한으로 올리는 기법을 구현해놓은 도구예요. 더 흥미로운 점은 "2026년 4월 업데이트"가 적용된 최신 시스템에서도 동작한다고 주장한다는 것이죠. 즉, 마이크로소프트가 며칠 전 배포한 패치를 다 적용해도 막히지 않는다는 의미입니다.

참고로 SYSTEM 권한은 윈도우에서 가장 높은 수준의 계정 권한이에요. 관리자(Administrator)보다도 한 단계 위로, 운영체제 자체가 사용하는 권한이라 사실상 못 하는 게 없어요. 보안 솔루션을 끄고, 다른 사용자의 자격증명을 빼내고, 부팅 영역을 건드리는 일까지 가능합니다. 그래서 공격자에게는 일반 사용자 → SYSTEM으로 올라가는 "권한 상승(Privilege Escalation)"이 결정적인 단계예요.

권한 상승은 어떻게 일어나나

구체적인 익스플로잇 방법을 자세히 풀 자리는 아니지만, 일반적으로 윈도우 권한 상승 취약점은 몇 가지 패턴에서 나와요. 첫째는 서비스의 잘못된 권한 설정이에요. SYSTEM 권한으로 실행되는 서비스가 일반 사용자가 수정할 수 있는 폴더에서 DLL을 읽는다면, 악성 DLL을 그 자리에 두는 것만으로 코드를 SYSTEM 권한으로 실행할 수 있어요. 둘째는 토큰 가로채기예요. 다른 프로세스가 들고 있는 인증 토큰을 빼앗아 그 권한으로 새 프로세스를 띄우는 기법이죠. 셋째는 커널 드라이버의 메모리 접근 취약점으로, 가장 강력하지만 발견과 안정적인 익스플로잇이 까다로워요.

RedSun이 어떤 카테고리에 속하는지는 공개된 코드의 성격을 보면 분류할 수 있겠지만, 중요한 건 "패치가 다 나간 시스템에서도 통한다"라는 부분이에요. 이는 마이크로소프트가 아직 인지하지 못했거나, 인지했더라도 아직 패치를 만들지 못한 결함을 활용한다는 뜻이거든요. 이런 걸 보안 업계에서는 0day(제로데이) 또는 n-day라고 부르는데, 0day는 벤더가 모르는 상태, n-day는 알지만 아직 패치가 배포되지 않은 상태를 의미해요.

공개의 윤리, 그리고 방어자의 입장

이런 도구가 공개되면 항상 "책임 있는 공개(Responsible Disclosure) vs 완전 공개(Full Disclosure)" 논쟁이 따라옵니다. 책임 있는 공개는 벤더에게 먼저 알리고 패치가 나온 뒤 공개하는 방식이고, 완전 공개는 곧바로 모두에게 알려서 압박을 주는 방식이에요. 후자는 "공격자는 어차피 알고 있으니 방어자도 빨리 알아야 한다"라는 논리에 기반합니다. 다만 패치가 없는 상태에서 익스플로잇 코드가 풀리면 단기적으로는 공격이 늘어나는 부작용이 있어요.

방어하는 쪽에서는 어떻게 대응해야 할까요. 패치가 나오기 전이라도 할 수 있는 일은 꽤 있어요. 우선 EDR(엔드포인트 탐지 및 대응) 솔루션을 잘 써야 합니다. 권한 상승은 결국 의심스러운 부모-자식 프로세스 관계, 비정상적인 토큰 조작, 평소에 안 쓰던 시스템 호출 패턴으로 드러나는데, 좋은 EDR은 이런 행위 패턴을 잡아내요. 둘째, 최소 권한 원칙을 평소에 지켜야 해요. 일반 사용자가 관리자 권한으로 일상 업무를 보는 환경은 권한 상승 한 번에 모든 게 무너집니다. 셋째, 응용 프로그램 통제(AppLocker, WDAC)로 비인가 실행 파일이 아예 돌아가지 않게 막는 것도 효과적이에요.

한국 보안 담당자에게 주는 시사점

국내 기업 환경은 윈도우 종속성이 높은 편이에요. 그룹웨어, 사내 시스템, 개발 환경까지 윈도우 위에 깔려 있는 곳이 많죠. 이런 환경에서는 권한 상승 도구의 공개가 곧바로 위협이 됩니다. 보안 담당자라면 우선 최신 윈도우 보안 업데이트가 모든 엔드포인트에 적용됐는지 점검하고, 마이크로소프트의 보안 권고를 모니터링해야 해요. 또한 사내에서 사용 중인 EDR이 최신 행위 기반 탐지 룰을 받고 있는지 확인하는 게 좋습니다.

개인 사용자 입장에서도 평소 관리자 계정과 작업 계정을 분리해두는 습관이 도움이 돼요. 윈도우의 표준 사용자 계정으로 일상을 보내고, 설치나 시스템 변경이 필요할 때만 관리자 계정으로 전환하는 식이죠.

마무리

패치가 나간 시스템에서 동작하는 권한 상승 도구가 공개됐다는 건 방어 측에 분명한 경고예요. "업데이트만 잘 깔면 안전하다"라는 가정이 항상 옳지 않다는 걸 다시 상기시켜 줍니다.

여러분 조직의 권한 분리는 어떻게 되어 있나요? 0day 위협에 대비한 행위 기반 탐지 체계는 충분히 갖춰져 있다고 보세요?

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공