보안이 "작업 증명"이 됐다고?

혹시 비트코인의 작업 증명(Proof of Work)이라는 개념을 들어보셨나요? 이게 뭐냐면, 블록체인에서 새로운 블록을 추가하려면 엄청난 양의 컴퓨팅 자원을 써서 수학 문제를 풀어야 하는 방식이에요. 핵심은 "풀기는 어렵지만, 검증은 쉽다"는 거예요. 문제를 풀려면 비용이 많이 들지만, 맞는지 확인하는 건 금방 할 수 있죠.

그런데 요즘 사이버 보안이 딱 이 구조와 비슷해지고 있다는 흥미로운 분석이 나왔어요. 기업들이 "우리는 보안을 잘 하고 있어요"를 증명하기 위해 엄청난 비용과 노력을 쏟아야 하는데, 정작 그 증명의 실질적인 보안 효과는 미미하다는 거예요. 마치 비트코인 채굴처럼 에너지를 태우는 것 자체가 목적이 된 것 같다는 비유인 거죠.

보안 컴플라이언스라는 끝없는 체크리스트

요즘 기업들이 보안에 쏟는 노력을 보면, 실제 보안 취약점을 막는 것보다 감사(audit)를 통과하기 위한 작업에 훨씬 많은 시간을 쓰는 경우가 많아요. SOC 2, ISO 27001, GDPR 준수, HIPAA 인증 — 이런 컴플라이언스 인증을 받으려면 수백 개의 정책 문서를 작성하고, 수십 가지 통제 항목을 증거와 함께 문서화해야 하거든요.

이게 뭐냐면, 실제로 시스템을 더 안전하게 만드는 게 아니라 "우리가 안전하게 만들고 있다는 걸 서류로 증명하는 일"에 더 많은 시간을 쓰게 된다는 거예요. 스타트업 개발자 입장에서 보면, 코드 한 줄 안 바꿨는데 컴플라이언스 준비에 몇 달을 쏟는 경험을 해보신 분들도 있을 거예요. 물론 이런 프레임워크들이 무의미하다는 건 아니에요. 기본적인 보안 위생(security hygiene)을 갖추게 해주는 역할은 하거든요. 문제는 비용 대비 효과가 점점 떨어지고 있다는 거예요.

공격자와 방어자의 비대칭성

사이버 보안의 근본적인 문제는 비대칭성이에요. 공격자는 시스템의 약점 하나만 찾으면 되지만, 방어자는 모든 곳을 다 지켜야 하거든요. 이걸 비유하자면, 공격자는 담장의 구멍 하나만 찾으면 되는데 방어자는 수 킬로미터에 달하는 담장 전체를 매일 점검해야 하는 상황이에요.

그래서 기업들은 보안 도구를 겹겹이 쌓게 돼요. 방화벽, WAF(웹 애플리케이션 방화벽), EDR(엔드포인트 탐지 및 대응), SIEM(보안 정보 이벤트 관리), SOAR(보안 오케스트레이션 자동화 대응)... 이런 도구들이 층층이 쌓이면서 보안 예산은 치솟는데, 정작 실제 침해 사고는 단순한 피싱 이메일이나 패치하지 않은 취약점에서 발생하는 경우가 많거든요. 결국 복잡한 보안 스택을 운영하는 비용 자체가 일종의 "작업 증명" 비용이 되는 셈이에요.

보안의 미래 — 어떻게 바뀌어야 할까

이 글의 핵심 주장은, 현재의 보안 패러다임이 "돈을 많이 쓴 쪽이 이기는" 구조로 가고 있다는 거예요. 대기업은 보안 팀을 수십 명 꾸리고 수억 원짜리 도구를 도입할 수 있지만, 스타트업이나 중소기업은 그럴 여력이 없잖아요. 그러면 보안 수준의 양극화가 심해지는 거죠.

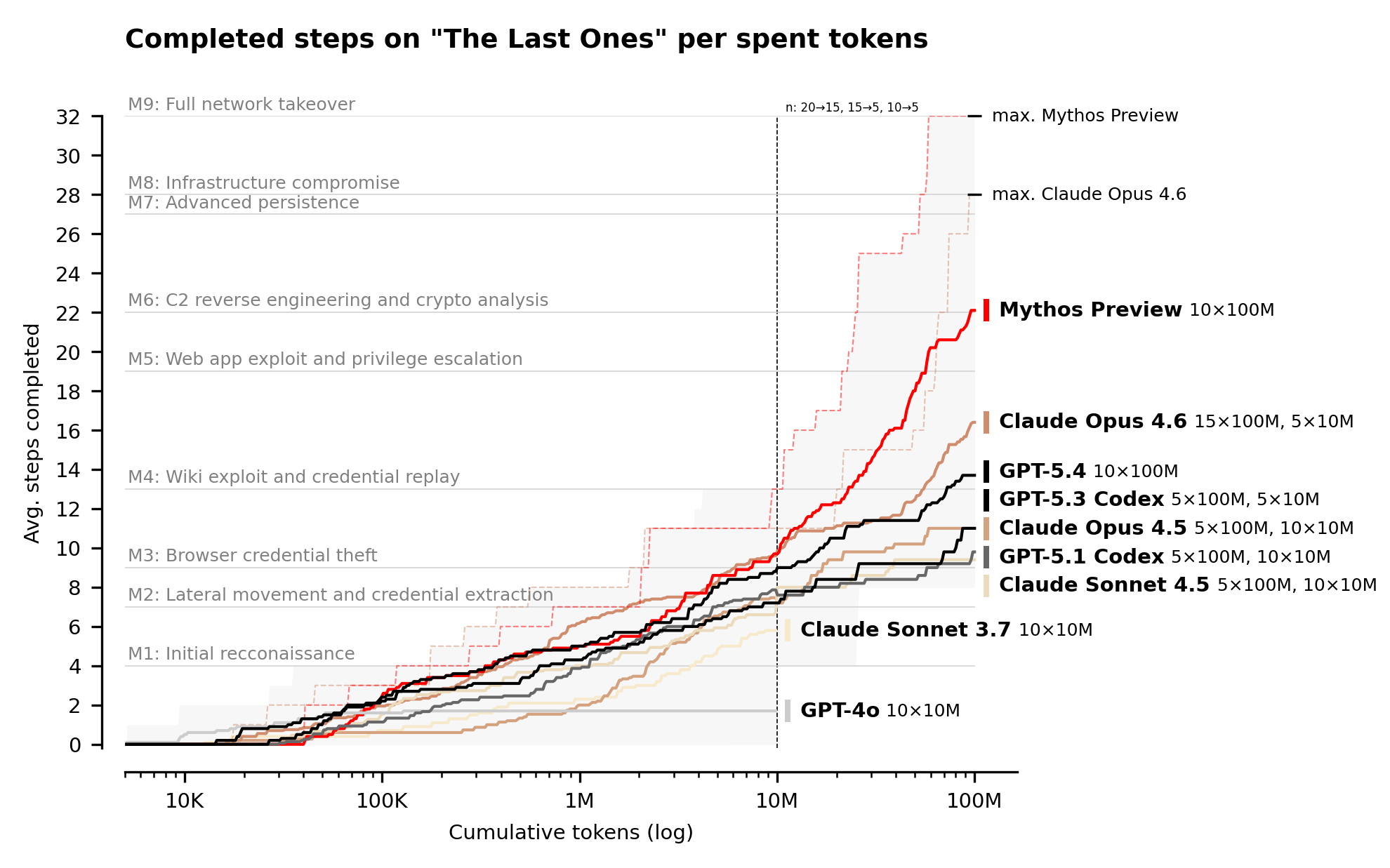

대안으로 논의되는 방향들이 몇 가지 있어요. 첫 번째는 시큐어 바이 디자인(Secure by Design) 접근이에요. 제품을 만든 후에 보안을 덧붙이는 게 아니라, 처음부터 보안을 내장하는 거예요. Rust 같은 메모리 안전 언어를 쓰는 것도 이 방향이고요. 두 번째는 제로 트러스트 아키텍처예요. 네트워크 경계를 믿지 않고, 모든 요청을 검증하는 방식인데, 구글의 BeyondCorp가 대표적이에요. 세 번째는 AI 기반 자동화 보안인데, 취약점 탐지와 대응을 자동화해서 보안 인력 부족 문제를 완화하려는 거예요.

한국 개발자에게 주는 시사점

한국은 ISMS-P 인증, 개인정보 영향평가 등 보안 컴플라이언스 요구가 꽤 까다로운 편이에요. 특히 금융권이나 공공 분야에서 일하시는 분들은 체감이 클 거예요. 이 글이 말하는 "작업 증명으로서의 보안"이 한국에서도 이미 일어나고 있는 현상이거든요.

실무적으로는 몇 가지를 고민해볼 수 있어요. 보안 컴플라이언스를 자동화하는 도구들(Vanta, Drata 같은 서비스)을 활용해서 문서화 비용을 줄이는 것도 방법이고요. 개발 파이프라인에 보안 스캔(SAST, DAST)을 CI/CD에 통합해서 "코드를 쓸 때 자연스럽게 보안이 적용되는" 환경을 만드는 것도 중요해요. 무엇보다, 보안을 별도의 작업이 아니라 개발 프로세스의 일부로 녹여내는 DevSecOps 문화를 만드는 게 장기적으로는 가장 효율적이에요.

마무리

보안이 "비용을 태워서 증명하는 것"이 아니라 "시스템에 내장되는 것"으로 진화해야 한다는 메시지는 꽤 설득력 있어요.

여러분 팀에서는 보안 컴플라이언스에 어느 정도의 시간과 비용을 쓰고 있나요? 실질적인 보안 강화와 감사 준비 사이에서 균형을 어떻게 잡고 계신지 궁금해요.

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공