사이버전쟁의 진짜 시작점은 어디일까요

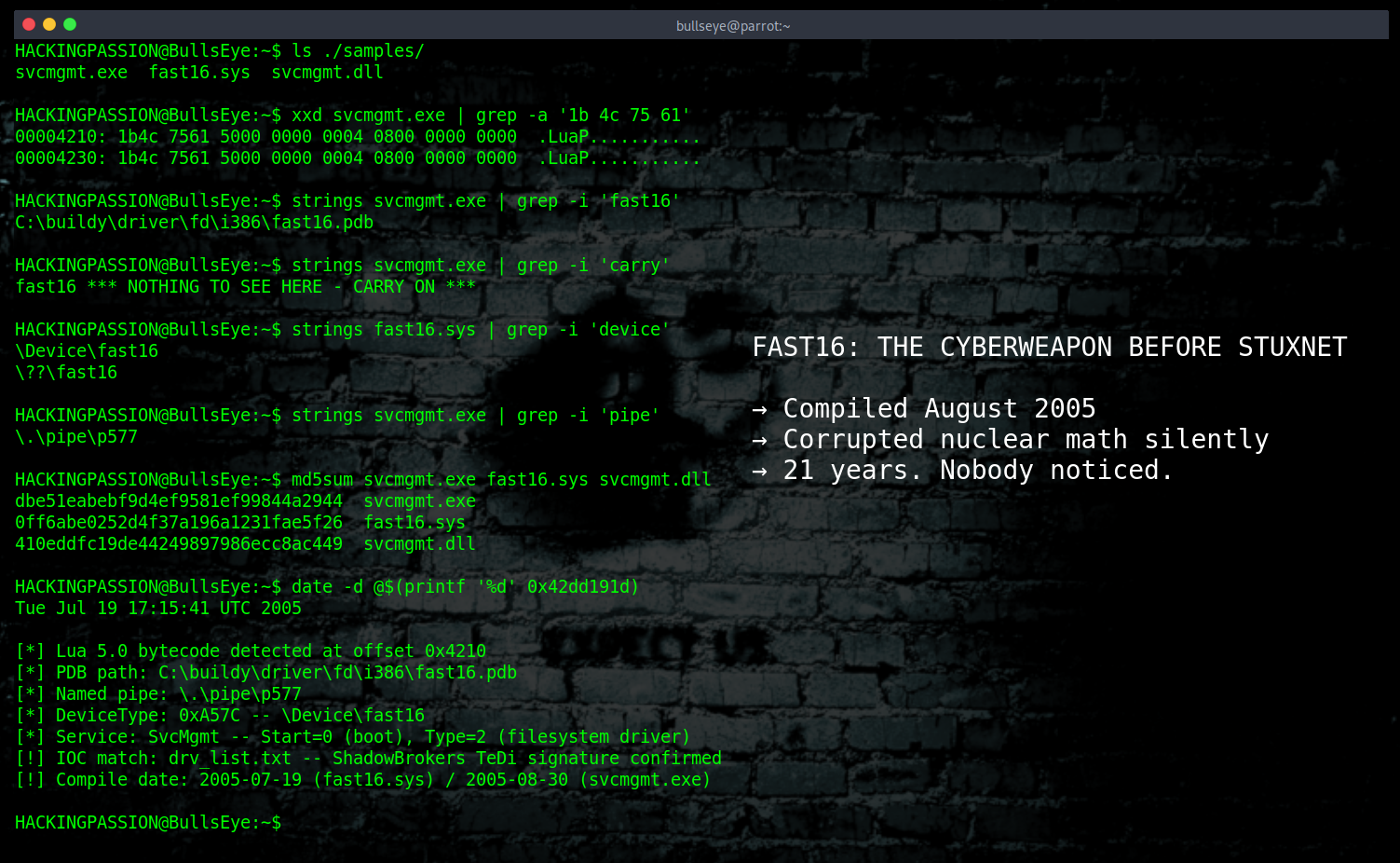

사이버 보안에 관심이 있는 분이라면 'Stuxnet'이라는 이름을 한 번쯤 들어보셨을 거예요. 2010년에 발견된 이 악성코드는 이란의 우라늄 농축 시설에 있는 원심분리기를 물리적으로 망가뜨린 사건으로 유명한데요. 디지털 코드가 실제 산업 설비를 파괴한 첫 번째 사례로 기록되면서, 사이버전쟁의 시대를 연 상징적인 사건이 됐죠. 그런데 최근 흥미로운 주장이 등장했어요. Stuxnet보다 무려 5년이나 앞선 2005년에 이미 비슷한 개념의 사이버무기가 존재했다는 거예요. 이름하여 'Fast16'입니다.

Fast16은 뭐가 그렇게 특별했을까요

Fast16은 단순히 데이터를 훔치거나 시스템을 다운시키는 평범한 악성코드가 아니었어요. 산업 제어 시스템(ICS, Industrial Control System)을 직접 노린 사이버 사보타주 도구였거든요. ICS가 뭐냐면, 발전소나 정유공장, 상하수도 시설처럼 국가 기반시설을 자동으로 제어하는 컴퓨터 시스템을 말해요. 우리가 흔히 보는 PC와는 달리 PLC(Programmable Logic Controller)라는 특수한 장비를 통해 펌프, 밸브, 모터 같은 물리적 장치를 조작하죠.

Fast16의 핵심 아이디어는 이 PLC의 동작을 살짝 비틀어서 운영자가 눈치채지 못하게 설비를 망가뜨리는 거였어요. 화면상으로는 모든 게 정상으로 보이는데, 실제로는 펌프가 잘못된 압력으로 돌아가거나 밸브가 엉뚱한 시점에 열리는 식이죠. 이런 접근 방식은 나중에 Stuxnet이 원심분리기를 파괴할 때 쓴 기법과 거의 똑같아요. 화면에는 정상 RPM이 표시되는 동안 실제 회전 속도를 망가뜨리는 그 수법 말이에요.

기존 악성코드와 뭐가 다른가요

일반적인 멀웨어는 IT 시스템, 그러니까 우리가 쓰는 사무용 컴퓨터나 서버를 노려요. 비밀번호를 빼내거나 랜섬웨어로 파일을 암호화해서 돈을 요구하는 식이죠. 반면 Fast16 같은 OT(Operational Technology, 운영 기술) 영역의 공격은 차원이 달라요. 가스 압력을 잘못 조절하면 폭발이 일어날 수 있고, 발전소 제어가 어긋나면 도시 전체가 정전될 수도 있거든요. 디지털 공격이 곧바로 물리적 재해로 이어진다는 점에서 위험도가 비교가 안 돼요.

Fast16이 진짜였다면, 이는 국가 단위 행위자가 이미 2000년대 중반부터 OT 환경 공격 능력을 개발하고 있었다는 증거가 돼요. Stuxnet이 미국과 이스라엘의 합작품으로 알려진 것처럼, 이런 무기는 개인이나 일반 해킹 그룹이 만들 수 있는 게 아니거든요. 시설 내부 정보, 특정 PLC 모델에 대한 깊은 이해, 그리고 막대한 개발 자원이 필요해요.

업계가 받아들이는 방식

사실 보안 커뮤니티에서는 이런 '잊혀진 무기' 이야기가 종종 등장해요. 예를 들면 Equation Group이 사용했다고 알려진 도구들이나, Shadow Brokers가 폭로한 NSA 해킹 도구들이 그래요. 우리가 아는 사이버 무기의 역사는 빙산의 일각일 가능성이 크고, 정부 기관이 비공개로 운용해온 도구가 훨씬 더 많을 거라는 추측이 많죠. Industroyer(2016년 우크라이나 정전 사태), Triton(2017년 사우디 정유공장)처럼 뒤늦게 발견된 OT 공격 도구들도 비슷한 맥락이에요.

한국 개발자가 주목해야 할 이유

한국은 ICS/OT 보안에 있어서 굉장히 노출이 큰 나라예요. 원자력 발전소, 반도체 팹, 스마트팩토리, 항만 자동화까지 OT 환경이 광범위하게 깔려 있거든요. 백엔드나 웹 개발자라면 직접 관련이 없어 보이지만, 최근에는 IT와 OT의 경계가 점점 흐려지고 있어요. 예전엔 공장 네트워크가 외부와 완전히 분리됐는데, 요즘은 클라우드 기반 모니터링이나 원격 유지보수 때문에 연결되는 경우가 많거든요.

MQTT, OPC UA 같은 산업용 프로토콜을 다뤄본 적 있다면 이 영역이 낯설지 않을 거예요. 만약 IoT나 임베디드, 자동화 시스템 쪽에서 일하신다면 ICS 보안 기초는 꼭 한 번 공부해 두시길 권해요. SANS의 ICS 코스나 ICS-CERT 권고사항은 좋은 출발점이 돼요.

마무리

Stuxnet은 사이버전쟁의 시작이 아니라 '공개된 시작'이었을 뿐이라는 게 Fast16 이야기의 핵심이에요. 우리가 모르는 사이버 무기의 역사는 훨씬 더 깊고 어두울 수 있다는 거죠. 여러분은 OT 보안과 IT 보안 중 어느 쪽이 앞으로 더 큰 위협이 될 거라고 보세요?

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공