도메인 하나 잃으면 사업이 멈춰요

웹 서비스를 운영해본 분이라면 도메인이 얼마나 중요한지 아실 거예요. 도메인은 단순한 주소가 아니라, 사실상 회사의 디지털 신분증이거든요. 이메일도 그 도메인으로 받고, 결제 시스템도 그 도메인 기준으로 인증서가 발급되고, 검색 엔진도 그 도메인을 기준으로 신뢰도를 쌓아요. 그런데 만약 어느 날 갑자기 "당신의 도메인이 다른 사람에게 이전됐습니다"라는 메일을 받게 된다면 어떨까요?

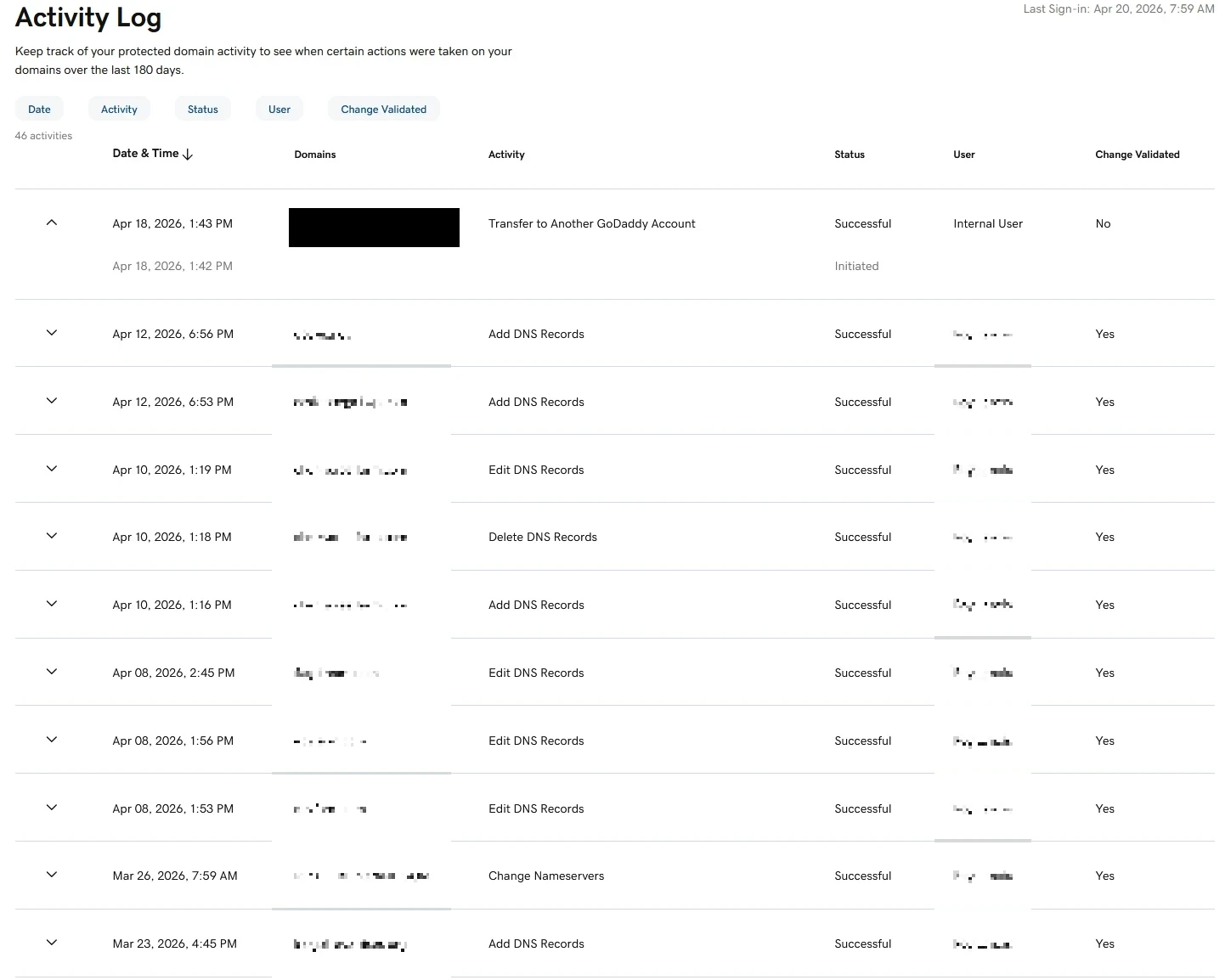

이번에 화제가 된 사건이 정확히 그거예요. anchor.host라는 작은 호스팅 회사를 운영하는 개발자가 자신이 GoDaddy에 등록해둔 도메인이 자기도 모르는 사이에 완전히 모르는 사람에게 넘어가버린 일을 겪었거든요. 그것도 어떤 신원 증명이나 본인 확인 절차도 거치지 않고 말이에요.

어떻게 이런 일이 가능했을까

자초지종을 풀어보면 이래요. 어떤 사람이 GoDaddy 고객센터에 전화해서 "이 도메인이 내 거다, 계정 접근이 안 된다, 이전해달라"고 요청했어요. 보통 이런 경우엔 등록자 본인 확인을 위해 신분증 사본, 등록 당시 사용한 결제 카드 정보, 이메일 인증, 보안 질문 같은 여러 단계를 거쳐야 정상이에요. 도메인 이전은 비밀번호 재설정과는 차원이 다른 일이거든요. 한 번 넘어가면 되돌리기가 굉장히 어려워요.

그런데 이 사건에서는 그런 절차들이 사실상 작동하지 않았어요. GoDaddy 상담원이 어떤 근거로 이전을 승인했는지는 명확하지 않지만, 결과적으로는 정당한 소유자가 잠을 자고 일어났더니 도메인이 사라진 상황이 벌어진 거죠. 게다가 원래 소유자가 이 사실을 알아채고 GoDaddy에 항의했을 때, 회사 측의 초기 대응이 굉장히 미온적이었다고 해요. "내부적으로 검토 중"이라는 답변만 반복되면서 며칠이 흘러갔다는 거예요.

도메인 하이재킹의 메커니즘

이런 사건을 도메인 업계에서는 도메인 하이재킹(Domain Hijacking) 이라고 불러요. 이게 뭐냐면, 정당한 소유자의 동의 없이 도메인 등록 정보가 변경되거나 다른 계정으로 이전되는 사건을 통칭하는 말이에요. 보통 두 가지 경로로 일어나요. 하나는 기술적 공격이에요. 등록자의 이메일 계정을 해킹하거나, 등록기관 시스템의 취약점을 뚫는 방식이죠. 다른 하나는 소셜 엔지니어링(Social Engineering) 이에요. 사람을 속이는 거예요. 고객센터 직원에게 그럴듯한 사연을 만들어 들려주고, 의심을 피해가는 답변을 하면서 권한을 얻어내는 방법인데, 이번 사건은 후자에 가까워 보여요.

도메인 보호를 위해 마련된 장치들도 분명히 있어요. 대표적인 게 Registrar Lock(등록기관 잠금) 인데, 이걸 켜두면 다른 등록기관으로 이전하는 자체가 차단돼요. 또 Auth Code(인증 코드) 라는 것도 있어서, 이전을 하려면 이 코드를 알아야만 하고요. 그리고 WHOIS 정보 잠금, 2단계 인증, 변경 시 이메일 알림 같은 기본적인 보안 기능들이 다 있는데도, 결국 가장 약한 고리는 사람 이라는 게 이번에 드러난 거예요.

등록기관마다 보안 수준은 천차만별

GoDaddy는 세계 최대 도메인 등록기관이지만, 보안 사고가 의외로 잦은 곳이기도 해요. 2020년에도 직원을 대상으로 한 피싱으로 28,000개 계정 정보가 유출된 적 있고, 2023년에도 다년간에 걸친 침해 사실이 뒤늦게 공개된 적 있거든요. 반면 Cloudflare Registrar, Porkbun, Namecheap 같은 곳은 상대적으로 보안 절차가 까다로운 편이에요. 특히 Cloudflare Registrar는 도매가에 도메인을 제공하면서도 본인 확인 절차가 빡빡한 걸로 유명해요.

그래서 업계에서는 "중요한 도메인은 GoDaddy 같은 매스마켓 등록기관보다 보안에 신경 쓴 곳에 두는 게 낫다"는 의견이 꾸준히 있어요. 가격이 조금 비싸더라도, 도메인 하나 날아가면 비즈니스 전체가 멈춰버리는 위험에 비하면 푼돈이거든요.

한국 개발자라면 무엇을 점검해야 할까

이 사건에서 우리가 가져갈 교훈은 분명해요. 첫째, 도메인 등록기관 잠금을 반드시 켜두세요. 대부분의 등록기관에서 기본값은 켜져 있지만, 이전 작업 중에 끄고 다시 안 켠 채로 두는 경우가 의외로 많거든요. 둘째, 2단계 인증은 SMS가 아니라 앱 기반(TOTP)이나 보안 키로 설정하세요. SMS는 SIM 스와핑이라는 공격에 취약해요(전화번호를 다른 사람의 유심으로 옮겨버리는 공격이에요). 셋째, 등록자 이메일은 일반 업무용이 아니라 별도의 강력한 비밀번호와 보안 키가 걸린 전용 계정으로 분리하세요.

그리고 회사 차원에서는 도메인 등록 정보를 누가 관리하는지, 결제 카드가 만료되면 어떻게 갱신할지, 담당자가 퇴사하면 어떻게 인수인계할지에 대한 명문화된 절차를 갖추는 게 좋아요. 한국 스타트업들 중에는 창업자가 개인 명의로 등록해둔 도메인을 회사 자산으로 옮기지 않은 채로 운영하는 곳이 의외로 많거든요. 이런 경우 분쟁이 생기면 정말 골치 아파져요.

마무리

도메인은 한 번 잃으면 비즈니스의 정체성이 흔들려요. 등록기관을 신뢰하되, 그 신뢰에만 기대지 말고 본인이 직접 보안 장치를 점검하는 습관이 필요한 시대예요.

여러분은 본인이 운영하는 도메인의 보안 설정을 마지막으로 점검한 게 언제이신가요? 그리고 회사에서 도메인을 어떻게 관리하고 계세요? 등록기관 선택 기준이나 본인만의 보안 체크리스트가 있다면 공유해주세요.

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공