API 키, 그냥 랜덤 문자열 아닌가요?

백엔드 개발을 하다 보면 API 키를 만들어야 할 때가 있어요. 외부 개발자에게 우리 서비스의 API를 제공할 때, 혹은 내부 서비스 간 인증을 위해서요. 많은 분들이 "그냥 UUID 하나 생성하면 되는 거 아냐?"라고 생각할 수 있는데요, 실제로 제대로 된 API 키를 설계하려면 놀라울 정도로 고민할 게 많거든요.

한 개발자가 자신의 API 키 설계 경험을 블로그에 상세하게 공유했는데, 실무에서 바로 참고할 수 있는 내용이 많아서 정리해 볼게요.

API 키를 설계할 때 고려해야 할 것들

먼저 API 키의 기본적인 역할부터 짚어볼게요. API 키는 "이 요청이 누구로부터 온 건지" 식별하고, "이 사용자가 이 API를 쓸 권한이 있는지" 확인하는 역할을 해요. 집 열쇠에 비유하면, 열쇠 모양(키 값)으로 문을 열 수 있는 사람인지 확인하는 거죠.

그런데 이 열쇠를 어떻게 만들고 관리하느냐에 따라 보안과 사용성이 크게 달라져요.

첫 번째 고민: 키의 형태와 구조

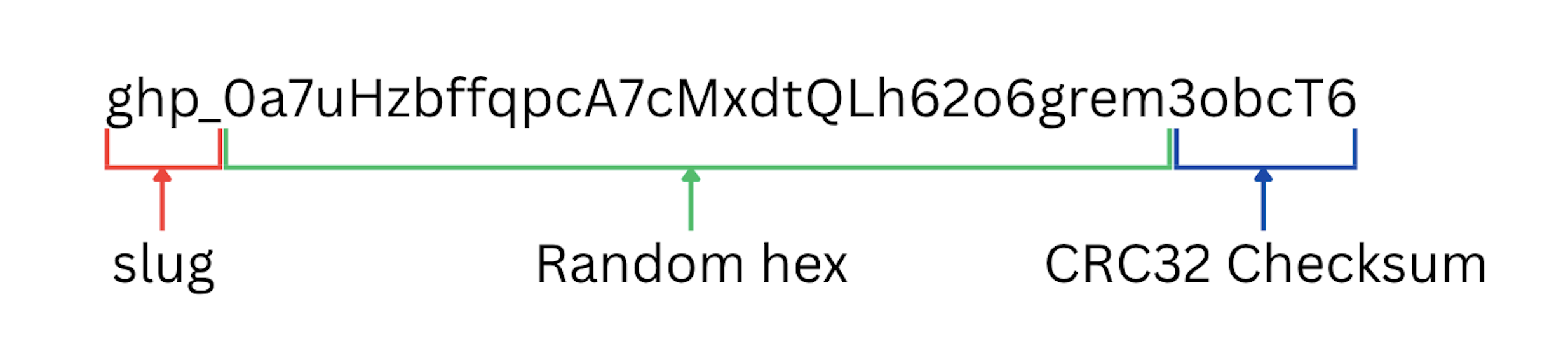

순수 랜덤 문자열을 쓸 수도 있고, 접두사(prefix)를 붙여서 구조화된 형태로 만들 수도 있어요. 예를 들어 Stripe는 sk_live_51H... 같은 형태를 쓰는데요, sk는 secret key라는 의미이고, live는 프로덕션 환경이라는 뜻이에요. 이렇게 접두사를 붙이면 개발자가 키만 봐도 "아 이건 라이브 시크릿 키구나"라고 바로 알 수 있어서 실수를 줄일 수 있거든요. 테스트 키와 프로덕션 키를 헷갈려서 잘못 쓰는 사고를 방지할 수 있는 거죠.

두 번째 고민: 키의 저장 방식

API 키를 데이터베이스에 어떻게 저장할지도 중요한 문제예요. 비밀번호처럼 해시(hash)해서 저장해야 하는데, 이게 뭐냐면 원래 값을 되돌릴 수 없는 방식으로 변환해서 저장하는 거예요. 그래야 데이터베이스가 유출되더라도 원래 API 키를 알아낼 수 없거든요.

그런데 여기서 딜레마가 생겨요. 비밀번호 해시에 주로 쓰는 bcrypt 같은 알고리즘은 의도적으로 느리게 설계되어 있어요. 무차별 대입 공격을 막기 위해서요. 하지만 API 키는 매 요청마다 검증해야 하는데, 매번 느린 해시 함수를 돌리면 성능에 문제가 생길 수 있어요. 그래서 API 키는 SHA-256 같은 빠른 해시를 쓰되, 키 자체의 엔트로피(무작위성)를 충분히 높여서 보안을 확보하는 전략을 쓰는 경우가 많아요.

세 번째 고민: 키 노출 시 대응

아무리 잘 관리해도 API 키가 실수로 GitHub에 커밋되거나 로그에 찍히는 사고는 발생해요. 이때를 대비해서 키를 즉시 무효화(revoke)할 수 있는 메커니즘이 필요하고, 새 키를 발급받는 과정이 매끄러워야 해요. 또 GitHub Secret Scanning 같은 서비스와 연동해서 키 노출을 자동 탐지하려면, 키에 고유한 접두사가 있어야 패턴 매칭이 가능하거든요. 앞에서 말한 접두사의 또 다른 장점이에요.

업계에서는 어떻게 하고 있나

주요 서비스들의 API 키 설계를 보면 각자의 철학이 있어요. Stripe는 앞서 말한 것처럼 접두사에 환경 정보를 넣고, AWS는 Access Key ID와 Secret Access Key를 분리해서 사용해요. Google Cloud는 API 키와 서비스 계정 키를 구분하고 있고요.

최근 트렌드는 API 키보다는 OAuth 2.0 토큰이나 JWT(JSON Web Token)를 사용하는 방향으로 가고 있어요. API 키는 단순하지만 세밀한 권한 관리가 어렵거든요. 반면 JWT는 토큰 자체에 권한 정보를 담을 수 있어서 더 유연해요. 하지만 단순한 서버 간 통신이나 공개 API 접근 제어에는 여전히 API 키가 적합한 경우가 많아요.

한국 개발자에게 주는 시사점

만약 여러분이 사내 API 플랫폼을 만들거나, 외부 개발자에게 API를 제공할 계획이라면 이 글에서 소개한 설계 원칙들을 바로 적용해 볼 수 있어요.

특히 한국에서 많이 쓰이는 네이버 클라우드, 카카오 API, 토스페이먼츠 같은 서비스들의 API 키 구조를 살펴보면 배울 점이 많아요. 토스페이먼츠의 경우 test_ 접두사로 테스트 키를 구분하는 방식을 쓰고 있는데, 이것도 같은 맥락이에요.

실무적으로 당장 적용할 수 있는 팁을 정리하면: 키에 접두사를 넣어서 식별 가능하게 만들 것, 데이터베이스에는 해시 값만 저장할 것, 키 생성 시 최소 32바이트 이상의 충분한 엔트로피를 확보할 것, 키 로테이션(주기적 교체) 메커니즘을 처음부터 설계에 포함할 것. 이 네 가지만 지켜도 상당히 견고한 API 키 시스템을 만들 수 있어요.

마무리

API 키 설계는 단순해 보이지만, 보안·성능·사용성을 모두 고려해야 하는 의외로 깊은 주제예요.

여러분의 프로젝트에서는 API 키를 어떻게 관리하고 계세요? 혹시 API 키 유출 사고를 경험해 본 적이 있다면, 어떻게 대응했는지 공유해 주세요!

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공