백악관이 앱을 출시했다고?

최근 미국 백악관에서 공식 모바일 앱을 새로 출시했는데요, 한 개발자가 이 앱을 디컴파일(decompile)해서 내부 구조를 낱낱이 분석한 글이 올라왔어요. 디컴파일이 뭐냐면, 이미 빌드된 앱 파일(APK나 IPA)을 역으로 분해해서 원래 소스 코드에 가까운 형태로 복원하는 작업이에요. 완제품 가구를 다시 분해해서 설계도를 추측하는 것과 비슷하다고 보면 돼요.

이 분석이 흥미로운 이유는 단순한 호기심을 넘어서, 정부 기관의 앱이 실제로 어떤 기술 스택을 쓰고 있고, 보안은 어떻게 처리하고 있는지를 투명하게 들여다볼 수 있기 때문이에요.

분석 과정과 발견한 것들

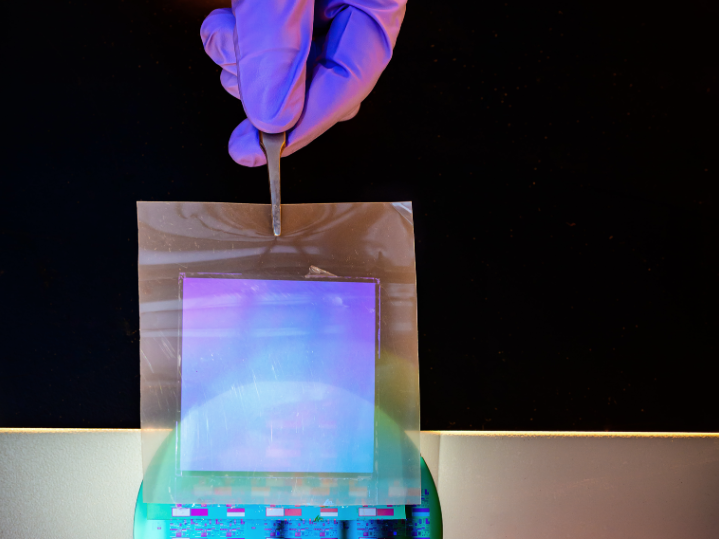

분석자는 앱의 APK 파일을 다운로드한 뒤, jadx 같은 디컴파일 도구를 사용해서 내부 구조를 살펴봤어요. jadx는 안드로이드 앱을 분석할 때 가장 많이 쓰이는 오픈소스 도구 중 하나인데요, DEX 바이트코드를 다시 자바 소스코드로 변환해주는 역할을 해요.

여기서 몇 가지 눈에 띄는 점이 발견됐어요. 우선 앱이 사용하는 API 엔드포인트, 내부 설정값, 그리고 서드파티 SDK 목록 같은 정보가 고스란히 드러났어요. 이런 건 앱을 빌드할 때 코드 난독화(obfuscation)를 제대로 적용하지 않으면 쉽게 노출되는 정보들이거든요. 코드 난독화라는 건 변수명이나 클래스명을 의미 없는 문자로 바꿔서 디컴파일해도 원래 의도를 파악하기 어렵게 만드는 기법이에요. ProGuard나 R8 같은 도구를 쓰면 안드로이드에서는 기본적으로 적용할 수 있는데, 이게 충분히 적용되지 않은 듯한 흔적이 보였다는 거죠.

또한 앱 내부에서 사용하는 네트워크 통신 구조나 데이터 모델도 상당 부분 파악이 가능했어요. 어떤 데이터를 서버에 보내고 받는지, 사용자 정보를 어떻게 다루는지 같은 부분이 꽤 투명하게 보였다는 점에서 보안 관점의 우려가 제기됐어요.

왜 이게 중요한 이야기일까

"정부 앱이니까 보안이 완벽하겠지"라고 생각하기 쉬운데, 현실은 꼭 그렇지 않아요. 사실 정부 기관의 소프트웨어 개발은 외주로 진행되는 경우가 많고, 예산이나 일정의 제약 때문에 보안 감사(security audit)가 충분히 이루어지지 않는 경우도 있거든요. 이건 미국만의 문제가 아니라 전 세계적으로 비슷한 양상이에요.

모바일 앱 보안에서 디컴파일 방어는 기본 중의 기본이에요. 특히 민감한 정보를 다루는 앱이라면 코드 난독화뿐만 아니라, 루팅/탈옥 탐지, SSL 피닝(서버와의 통신을 중간에서 가로채지 못하게 하는 기법), 그리고 중요한 키 값을 코드에 하드코딩하지 않는 것 같은 기본적인 보안 조치가 되어 있어야 해요.

이 분석에서 또 하나 주목할 점은 서드파티 SDK 사용이에요. 많은 앱들이 분석(analytics), 광고, 크래시 리포팅 같은 목적으로 외부 SDK를 포함하는데, 이 SDK들이 어떤 데이터를 수집하는지는 앱 개발자도 완전히 파악하지 못하는 경우가 있어요. 정부 앱에서 사용자 데이터가 서드파티로 흘러가는 건 프라이버시 측면에서 꽤 민감한 문제예요.

한국 개발자에게 주는 시사점

이 사례는 모바일 앱을 개발하는 한국 개발자들에게도 좋은 점검 기회가 돼요. 몇 가지 실무적으로 체크해볼 포인트를 정리하면 이래요.

첫째, 여러분의 앱도 한번 디컴파일해보세요. jadx나 apktool 같은 도구로 자기가 만든 앱을 열어보면 생각보다 많은 정보가 노출되어 있는 걸 발견할 수 있어요. API 키가 문자열로 박혀 있거나, 내부 서버 주소가 그대로 보이거나 하는 경우가 꽤 흔하거든요.

둘째, ProGuard/R8 설정을 다시 점검해보세요. 안드로이드라면 minifyEnabled true로 설정하고 규칙 파일을 제대로 관리하는 것만으로도 기본적인 난독화를 적용할 수 있어요. iOS의 경우는 Swift 자체가 컴파일 특성상 디컴파일이 상대적으로 어렵지만, 그래도 중요한 로직은 서버 사이드에 두는 게 안전해요.

셋째, 보안 감사를 한 번이라도 해보는 게 좋아요. OWASP Mobile Top 10 같은 체크리스트를 기준으로 자기 앱을 점검해보면, 놓치고 있던 취약점을 발견할 수 있어요. 특히 금융이나 의료 같은 민감한 도메인의 앱이라면 이건 선택이 아니라 필수예요.

마무리

한줄 정리: 어떤 앱이든 디컴파일될 수 있다는 전제 하에 개발해야 하고, "안 보이니까 안전하다"는 생각은 모바일 보안에서 가장 위험한 착각이에요.

여러분의 앱은 디컴파일해봤을 때 안전한가요? 자기 앱을 역분석해본 경험이 있다면, 어떤 점이 가장 놀라웠는지 공유해주세요.

🔗 출처: Hacker News

TTJ 코딩클래스 정규반

월급 외 수입,

코딩으로 만들 수 있습니다

17가지 수익 모델을 직접 실습하고, 1,300만원 상당의 자동화 도구와 소스코드를 받아가세요.

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공