이메일 하나 보내는 건데, 그게 공격이 된다고?

웹 서비스를 만들면 거의 대부분 회원가입이나 뉴스레터 구독 기능이 있잖아요. 이메일 주소 입력하면 인증 메일이나 환영 메일이 발송되는, 아주 평범한 흐름이요. 그런데 이 평범한 기능이 누군가에게 심각한 피해를 줄 수 있는 공격 도구로 악용될 수 있다는 사실, 알고 계셨나요?

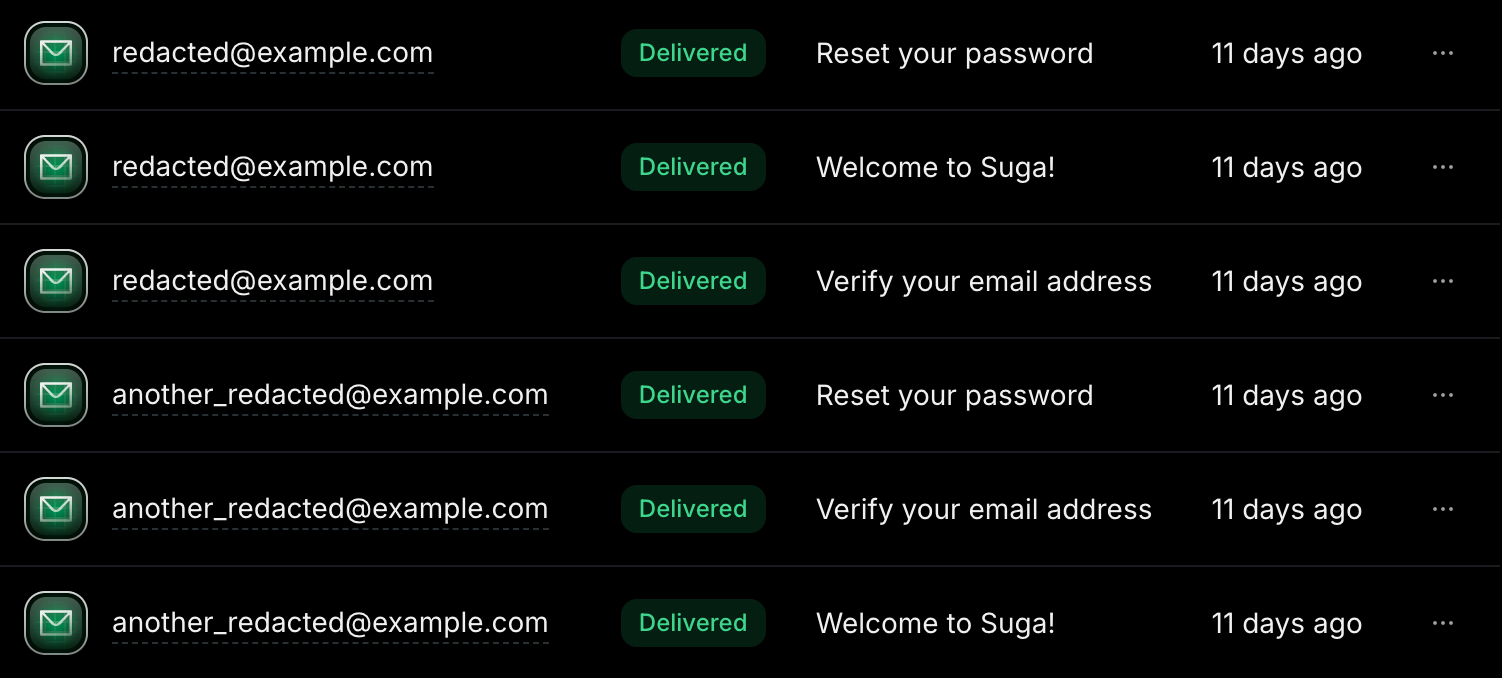

이걸 Subscription Bombing(구독 폭탄)이라고 부르는데요. 공격 방식이 너무 단순해서 오히려 무섭기도 해요. 공격자가 피해자의 이메일 주소를 수집한 다음, 인터넷에 있는 수백, 수천 개의 웹사이트 회원가입 폼에 그 이메일을 마구잡이로 등록하는 거예요. 그러면 피해자의 메일함에 수천 통의 인증 메일, 환영 메일, 뉴스레터가 동시에 쏟아지죠. 피해자 입장에서는 메일함이 완전히 마비되고, 정작 중요한 메일을 놓치게 되는 거예요.

왜 이 공격이 특히 까다로운가

Subscription Bombing이 다른 스팸 공격과 다른 점이 있어요. 일반 스팸은 발신자가 명확하잖아요. 스팸 필터가 특정 발신자나 패턴을 차단하면 되니까요. 그런데 구독 폭탄은 발신자가 전부 정상적인 서비스예요. 구글, 아마존, 작은 스타트업, 뉴스레터 서비스 등 각각은 완전히 합법적인 이메일을 보내는 거거든요. 그래서 수신 측에서 차단하기가 매우 어려워요.

더 큰 문제는 공격에 악용되는 서비스 쪽에도 피해가 간다는 점이에요. 대량의 가짜 가입이 발생하면 이메일 발송 비용이 늘어나고, 더 심각하게는 해당 서비스의 이메일 평판(sender reputation)이 떨어질 수 있어요. 이게 뭐냐면, 이메일 서비스 제공업체(Gmail, Outlook 등)가 발신자의 이메일이 얼마나 신뢰할 만한지를 점수로 매기는 시스템이 있거든요. 구독 폭탄으로 대량의 이메일이 나가면 바운스율(반송률)이 올라가고, 스팸 신고가 늘어나면서 이 평판 점수가 뚝 떨어져요. 그러면 나중에 진짜 사용자에게 보내는 이메일도 스팸함으로 빠지는 최악의 상황이 벌어질 수 있어요.

어떻게 방어할 수 있을까

가장 기본적이면서도 효과적인 방어는 이중 인증(Double Opt-in)이에요. 이메일을 입력하면 바로 가입 처리하는 게 아니라, "이 이메일이 정말 당신 건가요?"라고 확인 링크를 보내서 클릭해야만 가입이 완료되는 방식이죠. 하지만 문제는 이 확인 메일 자체도 구독 폭탄의 일부가 된다는 거예요. 확인 메일이 발송되는 것 자체를 막아야 하니까요.

그래서 추가적인 방어 계층이 필요해요. 첫 번째는 CAPTCHA예요. 사람이 직접 폼을 작성하는 건지 봇이 자동으로 돌리는 건지 구분하는 거죠. reCAPTCHA나 hCaptcha, Cloudflare Turnstile 같은 솔루션이 있어요. 특히 Turnstile은 사용자에게 퍼즐을 풀라고 하지 않아서 UX에 미치는 영향이 적은 편이에요.

두 번째는 속도 제한(Rate Limiting)이에요. 같은 IP 주소에서 짧은 시간 안에 여러 번 가입 요청이 오면 차단하는 거예요. 이걸 구현할 때 주의할 점은, 공격자가 여러 IP를 돌려가며 공격할 수 있다는 거예요. 그래서 IP 기반 제한만으로는 부족하고, 이메일 도메인 기반 제한도 함께 걸어야 해요. 예를 들어 같은 도메인(@company.com)으로 1시간에 5건 이상 가입 요청이 오면 일시적으로 차단하는 식이죠.

세 번째는 허니팟(Honeypot) 필드인데요, 이건 좀 재밌는 방법이에요. 가입 폼에 CSS로 숨겨진 필드를 하나 추가하는 거예요. 사람 눈에는 안 보이지만 봇은 모든 필드를 다 채우려고 하거든요. 이 숨겨진 필드에 값이 들어오면 봇으로 판단하고 요청을 무시하는 거죠. 구현이 간단하고 사용자 경험에 전혀 영향이 없어서, 다른 방법과 함께 쓰면 효과적이에요.

네 번째로는 이메일 발송 지연이 있어요. 가입 요청이 오면 즉시 이메일을 보내지 않고, 몇 초에서 몇 분 정도 대기 큐에 넣어두는 거예요. 이 사이에 같은 패턴의 요청이 대량으로 들어오면 공격으로 판단하고 발송을 중단할 수 있거든요.

한국 서비스에서 특히 주의할 점

한국은 개인정보보호법이 엄격한 편이라, 이메일 발송 관련 이슈가 생기면 단순 기술 문제를 넘어서 법적 리스크로 이어질 수 있어요. 또 카카오메일이나 네이버 메일을 쓰는 비율이 높은데, 이들 서비스의 스팸 판정 기준이 Gmail과 다를 수 있어서 이메일 평판 관리에 더 신경 써야 해요.

실무적으로 추천하는 조합은 Turnstile(또는 reCAPTCHA v3) + 속도 제한 + Double Opt-in이에요. 이 세 가지만 제대로 구현해도 대부분의 구독 폭탄 공격은 막을 수 있어요. 이미 서비스를 운영 중이라면, 지금 당장 가입 폼에 CAPTCHA 하나만 달아도 상당한 효과가 있거든요.

정리

아무런 보호 장치 없는 이메일 수집 폼은 공격자에게 무료 이메일 발사대를 제공하는 것과 같아요. 여러분의 서비스에 있는 가입 폼, 뉴스레터 구독 폼, 문의 폼은 안전한가요? 혹시 CAPTCHA나 속도 제한 없이 이메일을 바로 발송하고 있진 않은지, 한번 점검해 보시는 건 어떨까요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공