무슨 일이 있었나요?

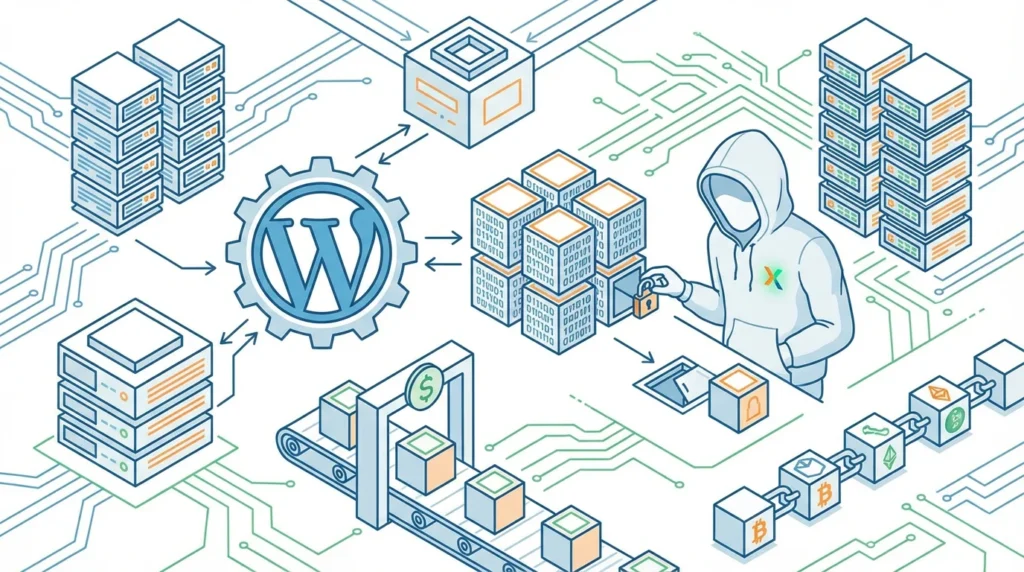

최근 워드프레스 생태계에서 꽤 소름 끼치는 일이 벌어졌어요. 누군가가 이미 운영 중인 워드프레스 플러그인 30개를 한꺼번에 사들인 뒤, 업데이트를 통해 모든 플러그인에 백도어를 심어놓은 거예요. 백도어란 뭐냐면, 쉽게 말해 "몰래 만들어둔 뒷문"이에요. 정상적인 로그인 절차 없이도 시스템에 접근할 수 있게 해주는 악성 코드를 말하는 거죠.

이게 왜 무서운 일이냐면, 워드프레스는 전 세계 웹사이트의 약 40% 이상이 사용하는 CMS(콘텐츠 관리 시스템)거든요. 그리고 워드프레스의 강점 중 하나가 바로 플러그인 생태계인데, 수만 개의 플러그인이 서드파티 개발자에 의해 만들어지고 관리돼요. 문제는 이 플러그인들이 개인 개발자나 소규모 팀에 의해 운영되는 경우가 많다 보니, 돈을 주고 소유권을 넘길 수 있다는 점이에요.

공격 방식이 정말 교묘해요

이번 공격이 특히 교묘한 이유는, 완전히 합법적인 절차를 통해 이루어졌다는 거예요. 공격자는 플러그인 개발자에게 직접 연락해서 "당신의 플러그인을 사고 싶다"고 제안했어요. 개인 개발자 입장에서는 더 이상 관리하기 어렵거나, 수익이 나지 않는 플러그인을 적절한 가격에 팔 수 있으니 거절할 이유가 없었겠죠.

소유권이 넘어간 후에는 정상적인 업데이트 형태로 악성 코드가 배포됐어요. 이미 해당 플러그인을 설치한 사이트들은 자동 업데이트 설정이 되어 있을 경우, 자기도 모르게 백도어가 포함된 버전으로 업그레이드되는 거예요. 사용자 입장에서는 "아, 플러그인이 업데이트됐나 보다" 정도로만 생각하겠지만, 실제로는 자신의 서버에 뒷문이 열린 셈이죠.

백도어의 구체적인 동작 방식을 보면, 외부에서 특정 요청을 보내면 서버에서 임의의 코드를 실행할 수 있게 해주는 형태였어요. 이건 곧 데이터베이스 접근, 파일 조작, 심지어 서버 전체를 장악하는 것까지 가능하다는 뜻이에요.

소프트웨어 공급망 공격, 이제 남의 이야기가 아니에요

이런 유형의 공격을 "소프트웨어 공급망 공격(Software Supply Chain Attack)"이라고 불러요. 소프트웨어 자체를 직접 해킹하는 게 아니라, 소프트웨어가 의존하는 라이브러리나 플러그인, 패키지 같은 "공급 경로"를 노리는 방식이죠.

사실 이런 사례가 처음은 아니에요. 2021년에는 npm 패키지 'ua-parser-js'가 탈취당해 암호화폐 채굴 코드가 삽입된 적이 있었고, 2024년에는 리눅스의 핵심 라이브러리인 xz-utils에 백도어가 발견되면서 오픈소스 생태계 전체가 충격에 빠지기도 했어요. 이번 워드프레스 사례는 "코드를 탈취"하는 대신 "소유권을 매입"한다는 점에서 한 단계 더 진화한 형태라고 볼 수 있어요.

PyPI, npm, 크롬 확장 프로그램 등 다른 생태계에서도 비슷한 위험이 존재해요. 패키지나 플러그인의 소유권 이전에 대한 체계적인 검증 절차가 없는 경우가 대부분이거든요.

한국 개발자에게 주는 시사점

우리나라에서도 워드프레스로 운영되는 사이트가 상당히 많아요. 기업 홈페이지, 쇼핑몰, 블로그 등 다양한 용도로 사용되고 있죠. 만약 지금 워드프레스 사이트를 운영하고 계신다면, 몇 가지 점검해볼 사항이 있어요.

먼저 설치된 플러그인 목록을 한 번 쭉 살펴보세요. 오래 전에 설치해놓고 업데이트만 자동으로 돌리고 있는 플러그인이 있다면, 해당 플러그인의 개발자가 바뀌지 않았는지 확인해보는 게 좋아요. 그리고 자동 업데이트를 맹신하지 말고, 중요한 사이트라면 업데이트 전에 변경사항을 확인하는 습관을 들이는 것도 중요해요.

더 넓은 관점에서, 이건 워드프레스만의 문제가 아니에요. npm이나 pip로 패키지를 설치할 때도 마찬가지예요. 내가 사용하는 의존성의 소유자가 누구인지, 최근에 이상한 변경이 없었는지 주기적으로 확인하는 것이 현대 개발자의 필수 역량이 되어가고 있어요. dependabot이나 socket.dev 같은 도구를 활용하면 의존성 변화를 자동으로 모니터링할 수도 있고요.

정리하면

합법적 매입이라는 새로운 경로로 공급망 공격이 이루어질 수 있다는 점에서, 오픈소스 생태계의 신뢰 모델 자체에 대한 재점검이 필요한 시점이에요.

여러분의 프로젝트에서 의존성 관리는 어떻게 하고 계신가요? 혹시 설치한 지 오래된 플러그인이나 패키지 중에 소유자가 바뀐 건 없는지, 한 번 점검해보시는 건 어떨까요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공