집에 있는 장비를 VPN 출구로 쓴다고?

VPN 하면 보통 NordVPN이나 ExpressVPN 같은 상용 서비스를 떠올리잖아요. 근데 만약 "내 집 네트워크"를 VPN 출구 지점(exit node)으로 쓸 수 있다면 어떨까요? 밖에서 카페 와이파이에 연결했을 때, 내 트래픽이 집 공유기를 거쳐서 나가게 만드는 거예요. 이걸 가능하게 해주는 게 바로 Tailscale의 Exit Node 기능인데요, 한 개발자가 이 구성을 직접 세팅하고 실제로 트래픽이 어떤 경로로 흘러가는지를 추적해본 이야기가 흥미로워요.

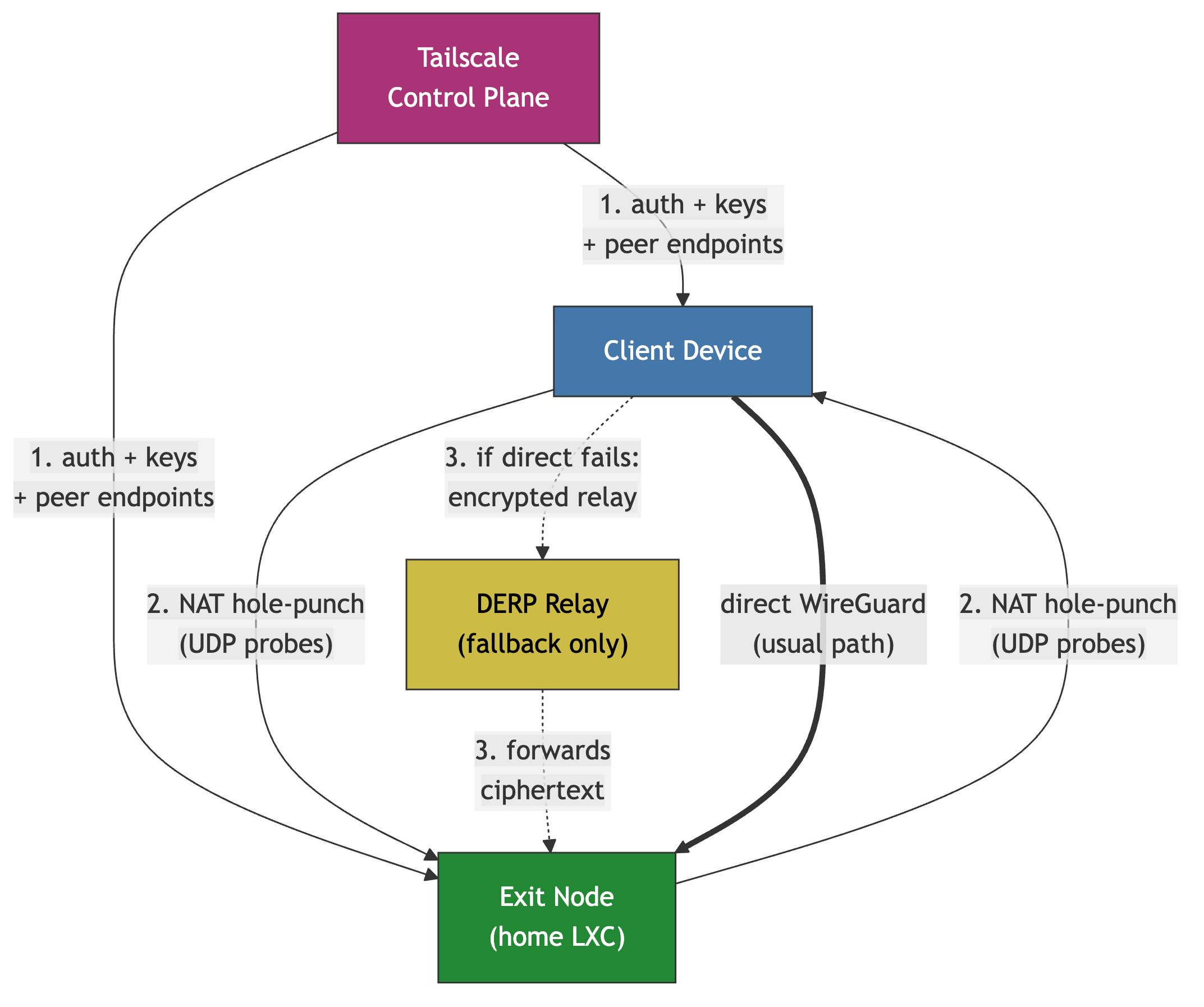

Tailscale이 뭐냐면, WireGuard라는 최신 VPN 프로토콜 위에 메시 네트워크를 구성해주는 도구예요. 쉽게 말해서 내가 가진 여러 기기들(노트북, 서버, 라즈베리파이 등)을 하나의 사설 네트워크로 묶어주는 거예요. 복잡한 포트 포워딩이나 방화벽 설정 없이도 기기끼리 직접 통신할 수 있게 해주죠. 여기서 Exit Node는 한 걸음 더 나아가서, 특정 기기를 통해 인터넷에 나가는 출구를 지정하는 기능이에요.

어떻게 구성했을까?

이 개발자는 집에 있는 리눅스 머신을 Tailscale Exit Node로 설정했어요. 과정 자체는 놀라울 정도로 간단한데요, Tailscale을 설치한 뒤 tailscale up --advertise-exit-node 명령어 한 줄이면 해당 기기가 exit node로 등록돼요. 그리고 외부에서 사용하는 기기에서 tailscale up --exit-node=<hostname> 으로 연결하면 끝이에요.

재미있는 건 그 다음이에요. 이 개발자는 단순히 "잘 되네" 하고 끝낸 게 아니라, traceroute와 mtr 같은 네트워크 진단 도구를 사용해서 실제 패킷이 어떤 경로를 타고 가는지를 하나하나 추적했어요. Exit Node를 켰을 때와 껐을 때의 경로가 어떻게 달라지는지, 지연 시간은 얼마나 차이가 나는지를 직접 비교한 거죠.

결과를 보면, Exit Node를 통할 때 홉(hop) 수가 달라지고, 트래픽이 실제로 집 네트워크의 ISP를 통해 나가는 걸 확인할 수 있어요. 이게 뭘 의미하냐면, 외부 웹사이트 입장에서는 내가 집에서 접속한 것처럼 보인다는 거예요. IP 주소도 집 인터넷의 공인 IP로 찍히고요.

WireGuard 기반이라 가능한 것들

Tailscale이 내부적으로 사용하는 WireGuard는 기존 VPN 프로토콜(OpenVPN, IPSec 등)과 비교했을 때 몇 가지 큰 장점이 있어요. 우선 커널 레벨에서 동작하기 때문에 성능이 좋아요. 코드 베이스도 약 4,000줄 정도로 매우 작아서 보안 감사가 용이하고요. 연결 수립도 거의 즉각적이에요. OpenVPN은 핸드셰이크에 시간이 걸리는 반면, WireGuard는 거의 지연 없이 연결돼요.

Tailscale은 여기에 NAT traversal(네트워크 주소 변환 통과)이라는 마법을 추가했어요. 보통 집 공유기 뒤에 있는 기기는 외부에서 직접 접근할 수 없잖아요? Tailscale은 DERP(Designated Encrypted Relay for Packets)라는 릴레이 서버를 중간에 두고, 가능하면 직접 연결(direct connection)을 시도하고, 안 되면 릴레이를 통해 연결해요. 그래서 포트 포워딩 같은 복잡한 설정 없이도 어디서든 집 네트워크에 접근할 수 있는 거예요.

상용 VPN과 뭐가 다른 걸까?

상용 VPN 서비스와 Tailscale Exit Node의 가장 큰 차이는 "누구의 네트워크를 통해 나가느냐"예요. 상용 VPN은 해당 회사의 서버를 거치기 때문에, 그 회사가 트래픽을 볼 수 있는 가능성이 있어요(물론 대부분 안 본다고 약속하지만요). 반면 자기 집을 Exit Node로 쓰면 제3자를 전혀 거치지 않아요. 프라이버시 측면에서 확실히 유리하죠.

비슷한 셀프 호스팅 VPN으로는 Headscale(Tailscale의 오픈소스 컨트롤 서버), Netbird, ZeroTier 같은 대안들이 있어요. Headscale은 Tailscale의 코디네이션 서버를 직접 운영하고 싶은 분들에게 좋고, ZeroTier는 더 오래된 프로젝트로 역시 P2P 메시 네트워크를 구성해줘요.

한국 개발자에게 주는 시사점

재택근무를 하면서 회사 VPN 말고 개인용 VPN이 필요한 분들에게 좋은 선택지예요. 해외 출장이나 여행 중에 한국 IP가 필요할 때도 유용하고요. 집에 라즈베리파이 하나 세팅해두면 언제 어디서든 한국 IP로 인터넷을 사용할 수 있어요.

개발 관점에서는 여러 환경에 흩어진 개발/스테이징 서버를 하나의 네트워크로 묶을 때 Tailscale이 정말 편해요. AWS에 있는 서버, 집에 있는 NAS, 회사 데스크톱을 마치 같은 LAN에 있는 것처럼 쓸 수 있거든요. 무료 플랜으로도 기기 100대까지 연결할 수 있어서 개인 용도로는 충분하고요.

네트워크 공부를 하고 싶은 분에게도 이런 실습은 굉장히 좋은 경험이에요. traceroute로 패킷 경로를 직접 눈으로 확인하면서 네트워크가 어떻게 동작하는지 체감할 수 있거든요.

한줄 정리

집에 있는 장비 하나를 Tailscale Exit Node로 세팅하면, 복잡한 설정 없이 어디서든 안전하게 집 네트워크를 통해 인터넷에 접속할 수 있어요.

혹시 Tailscale이나 WireGuard 기반 메시 VPN을 실무나 개인 프로젝트에서 써보신 분 계세요? 어떤 용도로 활용하고 계신지 궁금해요!

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공