낯선 스크립트를 실행할 때, 불안하지 않으셨나요?

개발하다 보면 오픈소스 빌드 스크립트를 돌리거나, 잘 모르는 CLI 도구를 설치해야 할 때가 있잖아요. 그때마다 "이 스크립트가 내 홈 디렉토리를 뒤지면 어쩌지?", "몰래 네트워크 요청을 보내면 어쩌지?" 같은 걱정이 드는 건 자연스러운 거예요. 이런 문제를 정면으로 해결하려는 오픈소스 프로젝트가 바로 Zerobox인데요.

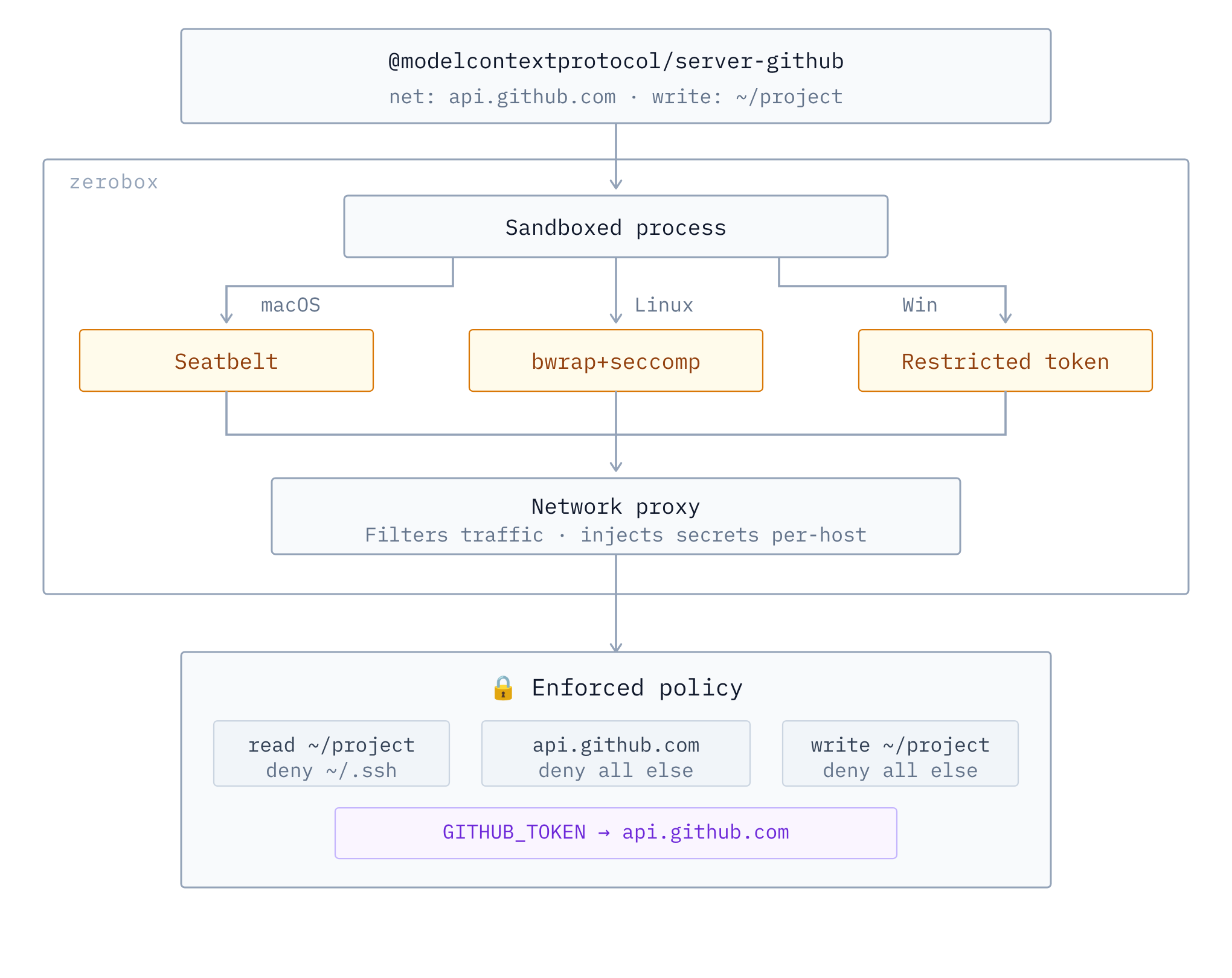

Zerobox는 터미널에서 실행하는 어떤 명령어든 "샌드박스" 안에 가둬서 돌릴 수 있게 해주는 도구예요. 샌드박스라는 건 쉽게 말해서, 진짜 시스템과 격리된 가상의 울타리 같은 거거든요. 이 울타리 안에서는 파일 접근, 네트워크 통신, 자격 증명(credential) 접근을 세밀하게 제어할 수 있어요.

핵심 기능: 파일·네트워크·자격 증명, 세 가지 축으로 통제하기

Zerobox의 가장 큰 특징은 보안 제어를 세 가지 영역으로 나눠서 관리한다는 점이에요.

첫째, 파일 시스템 제어예요. 특정 디렉토리만 읽기 전용으로 열어주거나, 특정 경로에만 쓰기를 허용할 수 있어요. 예를 들어 빌드 스크립트에게는 /src 폴더 읽기와 /build 폴더 쓰기만 허용하고, 나머지 파일 시스템은 아예 보이지 않게 만들 수 있는 거죠. 홈 디렉토리에 있는 SSH 키나 AWS 자격 증명 파일 같은 민감한 파일이 노출될 걱정이 없어져요.

둘째, 네트워크 제어예요. 명령어가 외부로 네트워크 요청을 보내는 것을 완전히 차단하거나, 특정 도메인이나 포트만 허용할 수 있어요. npm install 같은 패키지 설치 명령어에는 레지스트리 서버 접근만 허용하고, 그 외 모든 아웃바운드 트래픽은 막는 식으로 쓸 수 있겠죠.

셋째, 자격 증명 제어예요. 환경 변수에 담긴 API 키나 토큰, 시스템에 저장된 각종 credential 파일에 대한 접근을 통제해요. 이게 뭐냐면, 보통 악성 패키지가 노리는 게 바로 이런 자격 증명이거든요. ~/.aws/credentials나 ~/.kube/config 같은 파일을 읽어서 외부로 전송하는 공격이 실제로 빈번한데, Zerobox는 이런 접근 자체를 원천 차단할 수 있어요.

사용법은 직관적이에요. 기존 명령어 앞에 zerobox 를 붙이고 제어 옵션을 지정하면 돼요. 마치 sudo 를 붙이는 것처럼 간단한 인터페이스를 지향하고 있어요.

기존 샌드박싱 도구들과 뭐가 다를까?

사실 리눅스 환경에서 프로세스를 격리하는 방법은 이미 여러 가지가 있어요. Docker 컨테이너를 쓸 수도 있고, firejail 같은 전문 샌드박싱 도구도 있고, 리눅스 커널의 seccomp이나 AppArmor 같은 보안 모듈을 직접 설정할 수도 있죠.

하지만 Docker는 컨테이너 이미지를 만들어야 하는 오버헤드가 있고, seccomp이나 AppArmor는 정책 작성이 꽤 복잡해요. Zerobox는 이런 기존 도구들과 비교했을 때 "일회성 명령어를 빠르게 격리"하는 시나리오에 초점을 맞추고 있어요. 별도의 설정 파일이나 이미지 빌드 없이, 커맨드라인 한 줄로 바로 샌드박싱을 적용할 수 있다는 게 핵심 차별점이에요.

macOS 환경에서는 Apple의 Sandbox 프레임워크를 활용하는 방식인데, macOS 개발자들에게는 특히 반가운 소식이에요. 리눅스 대비 macOS에서의 프로세스 격리 도구가 상대적으로 부족했거든요.

한국 개발자에게 주는 시사점

최근 공급망 공격(supply chain attack)이 점점 정교해지고 있잖아요. npm이나 PyPI에 악성 패키지가 올라오는 사례가 꾸준히 보고되고 있고, 빌드 과정에서 몰래 자격 증명을 탈취하는 공격도 늘어나고 있어요. 이런 상황에서 Zerobox 같은 도구는 실무에서 유용할 수 있어요.

특히 CI/CD 파이프라인에서 서드파티 스크립트를 실행할 때, 또는 새로운 오픈소스 도구를 로컬에서 테스트할 때 한 번 감싸서 돌려보는 습관을 들이면 보안 사고를 예방하는 데 도움이 될 거예요. 아직 초기 단계의 프로젝트이긴 하지만, 이런 "제로 트러스트" 접근 방식의 CLI 도구가 점점 주류가 되어가고 있다는 흐름은 주목할 만해요.

마무리

한줄 정리: Zerobox는 터미널 명령어를 파일·네트워크·자격 증명 세 축으로 격리해서 실행할 수 있게 해주는 경량 샌드박싱 도구예요.

여러분은 평소에 낯선 스크립트나 도구를 실행할 때 어떤 보안 조치를 취하고 계신가요? 별도의 VM을 쓰시나요, Docker로 감싸시나요, 아니면 그냥 믿고 돌리시나요?

🔗 출처: Hacker News

"비전공 직장인인데 반년 만에 수익 파이프라인을 여러 개 만들었습니다"

실제 수강생 후기- 비전공자도 6개월이면 첫 수익

- 20년 경력 개발자 직강

- 자동화 프로그램 + 소스코드 제공